Arbeiten Sie zu Hause für Ihren Erfolg mit Programmen, die problemlos zueinanderpassen. Kommunizieren Sie Ihre Ideen, bewältigen Sie Anforderungen, und vereinfachen Sie alltägliche Aufgaben mithilfe anwenderfreundlicher Tools? Erstellen Sie Ihre Schulaufgaben oder verwalten Sie Ihre Finanzen. Dokumente können problemlos online veröffentlicht und über einen beliebigen Computer mit Internetanschluss geöffnet werden.

Software

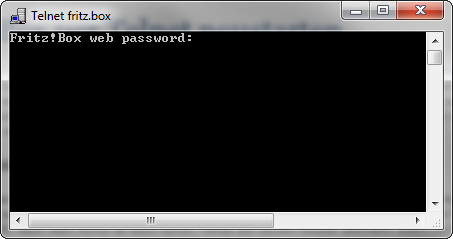

Fritz Box Router per Telnet neustarten

Ich hatte euch bereits hier in diesem Artikel erklärt, wie ihr eure Fritz Box im Webinterface neustarten könnt. Bei dieser Methode muss man aber im Webinterface einen Klick machen, bis die Fritzbox endlich neu startet. Daher mag ich euch heute erklären, wie ihr eure Fritz!Box schnell per Telnet neustarten könnt. Der ein oder andere wird sich jetzt vielleicht fragen: Was ist Telnet? Es ist ein Protokoll, mit welchem wir Befehle auf dem Router ausführen können.

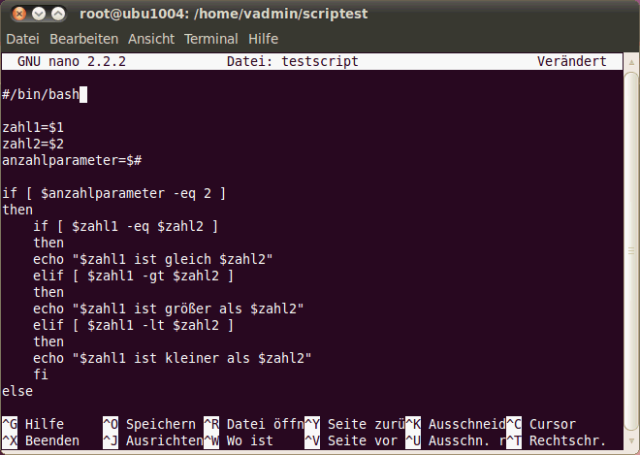

Linux Bash Scripting

Oft werden ja kleine Funktionen gebraucht, mit welchen man irgendeine Aufgabe schnell lösen kann. Für solche „Kleinigkeiten“ lohnt es sich meistens nicht, ein extra Programm zu schreiben und eine schöne GUI zu designen. Oder wenn man jeden Tag bestimmte Daten von seinem Computer auf einen Server backupen möchte, kann man das auch einfach mit einem Script lösen, welches man über einen Cronjob einmal am Tag ausführen lässt. In dem Artikel zeige ich euch, wie ihr ganz einfach ein eigenes Bash Script in Linux schreiben könnt und wie ihr dieses startet.

Freie Software: identi.ca

In den letzten Wochen gab es recht große Aufregung über die Schätzungen der Marktkapitalisierung Facebooks. Mittlerweile steht Facebook bei einigen selbstreflektierten Menschen in einer eher dunkleren Ecke. Die meisten benutzen die zweitbeliebteste Webseite der Welt trotzdem – alle anderen machen es ja auch. Facebook ist aber kein Einzelfall mehr, es gibt viele zentralisierte und geschlossene Dienste des Web 2.0. Offene Varianten gibt es auch. Diesen wird jedoch, zu Unrecht, wenig Potenzial bescheinigt.

Article Wizard das Spinning Tool

Es wäre doch schön, wenn man mit einem Klick aus einem Text mehrere einzigartige Texte erstellen kann. Mehr oder weniger ist das mit dem Programm Article Wizard möglich. Aber man muss natürlich die ein oder andere Vorarbeit leisten, sodass man aus dem einen „Grundtext“ viele einzigartige Artikel erstellen kann. Das Programm Atricle Wizard hilft einem sehr bei der Erstellung dieser Spinning-Texte. In dem Video habe ich kurz gezeigt, wie man mithilfe des Tools rasch aus einem Text mehrere einzigartige Texte erzeugen kann.

IOBit Toolbox – …und noch ein System-Tool

Administrator? Computer-Freak? Dann darf ein gutes System-Tool nicht fehlen. Natürlich ist heute schon jedem Laien klar, dass es davon mindestens genauso viele gibt wie Sand am Meer. Heute jedoch sollen der Streit um das beste Tool einmal beiseitegeschoben, jegliche Administrator-Religion verworfen und alle Augen geöffnet werden. Denn dieses Tool ist vielleicht nicht besser als die anderen, aber es bietet genau das, was doch recht vielen „Administrator-Tools“ fehlt.

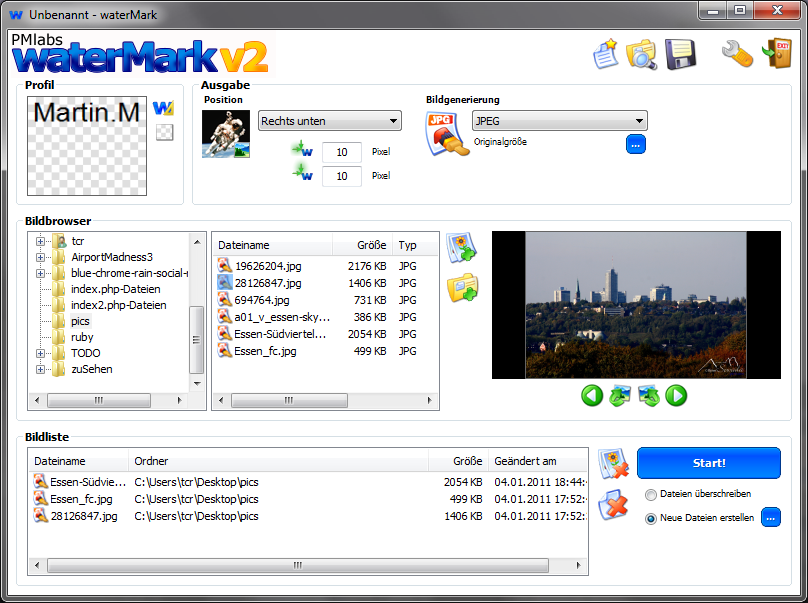

waterMark – Bilder mit Wasserzeichen versehen

Wer viel fotografiert und diese teilt oder professionell verwendet, möchte meistens ein dezentes Wasserzeichen auf das Bild setzen. Es soll nicht mehr als eine kleine Notiz sein und den Betrachter darüber informieren, wer das Bild denn auch geschossen hat und evtl. wie man sie oder ihn kontaktieren kann. Denn nichts ist schlimmer als ein übergroßer und unpassender Vermerk auf einem exzellenten Bild. waterMark ist ein Tool, mit dem das in Sekundenschnelle erledigt ist.

Avira AntiVir – nicht mehr nur eine Alternative

Schon vor zehn Jahren interessierte mich das Thema Sicherheit in der Informationstechnologie sehr. Damals steckten Virenscanner für Heim-PCs noch in den Kinderschuhen und Windows Me/2000 wurde gerade ausgeliefert. AntiVir gab es damals auch schon (sogar bereits seit 1988). Es galt jedoch mehr als Außenseiter. Das hat sich in den letzten Jahren drastisch geändert. Heute soll ein Blick auf das Programm geworfen werden.

RBTray – klein, simpel, aufgeräumt

Wer den ganzen Tag mit dem Computer arbeitet und nebenbei evtl. noch andere Sachen zu erledigen hat, endet schon vor der Mittagszeit am Rand der Machbarkeit. Fenster und Programme überall. Sogenannte Virtual Desktops sind per Default meist nicht installiert oder eingerichtet und ein Programm benutzt in der Taskleiste eigentlich schon seit Windows 95 viel zu viel Platz. Platzsparer wie ich schieben die Taskleiste an die linke Seite und haben so mehr „freie Einträge“ für Programme. Aber das muss doch auch anders gehen …

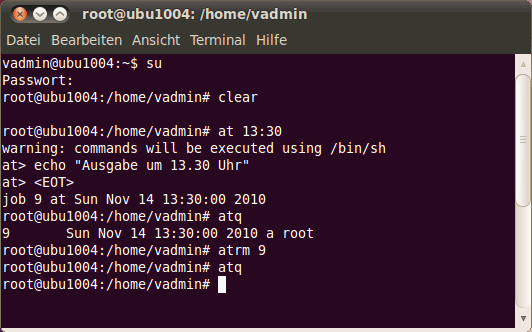

Cronjobs unter Linux

Der ein oder andere wird wahrscheinlich nicht genau wissen, was Cronjobs sind und wofür man diese nutzen kann. Ein Cronjob ist dazu da, um wiederkehrende Aufgaben zu einem bestimmten Zeitpunkt auszuführen. Das kann einem z. B. beim Backupen zu Gute kommen, denn hier möchte man ja nicht jedes Mal das Backup von Hand starten, sondern es soll automatisiert jeden Tag eine Sicherung erstellt werden. In diesem Artikel zeige ich euch, wie ihr selbstständig unter Linux Cronjobs anlegen und verwalten könnt.

Backup Strategien

Über das Thema Backupen bzw. darüber, mit welchen Programmen man ein Backup machen kann, habe ich hier bereits geschrieben. Hier hatte ich die Programme XXCopy und Robocopy vorgestellt. Bei diesen Programmvorstellungen bin ich aber nicht auf die Backupstrategien eingegangen. Das möchte ich mit diesem Artikel nachholen.

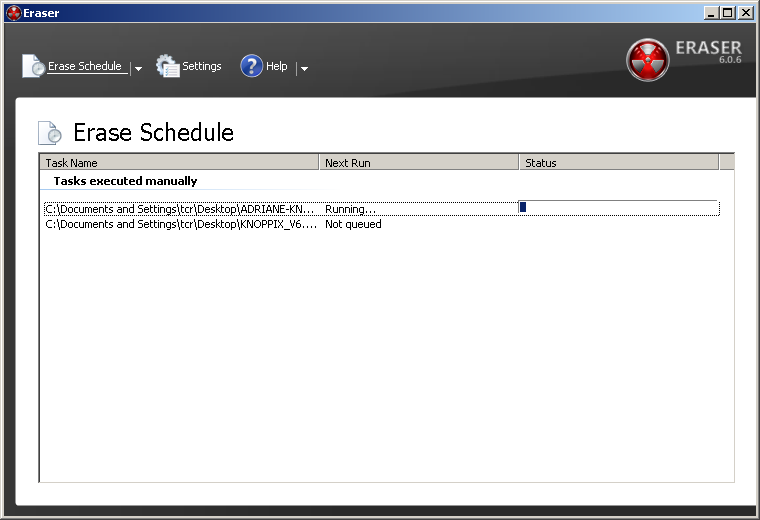

Eraser – Und die Daten sind weg

Ob aus Angst vor dem Überwachungsstaat, e-Spionage oder einfach nur Gründlichkeit. Wenn man Daten richtig löschen will (und nicht nur die Einträge in der Index-Tabelle), sollte man sogenannte Eraser verwenden. Das sind Programme, die die Daten auf der Festplatte mehrmals überschreiben und somit effizient löschen. Ein solches Programm ist auch Eraser, welches heute vorgestellt werden soll.

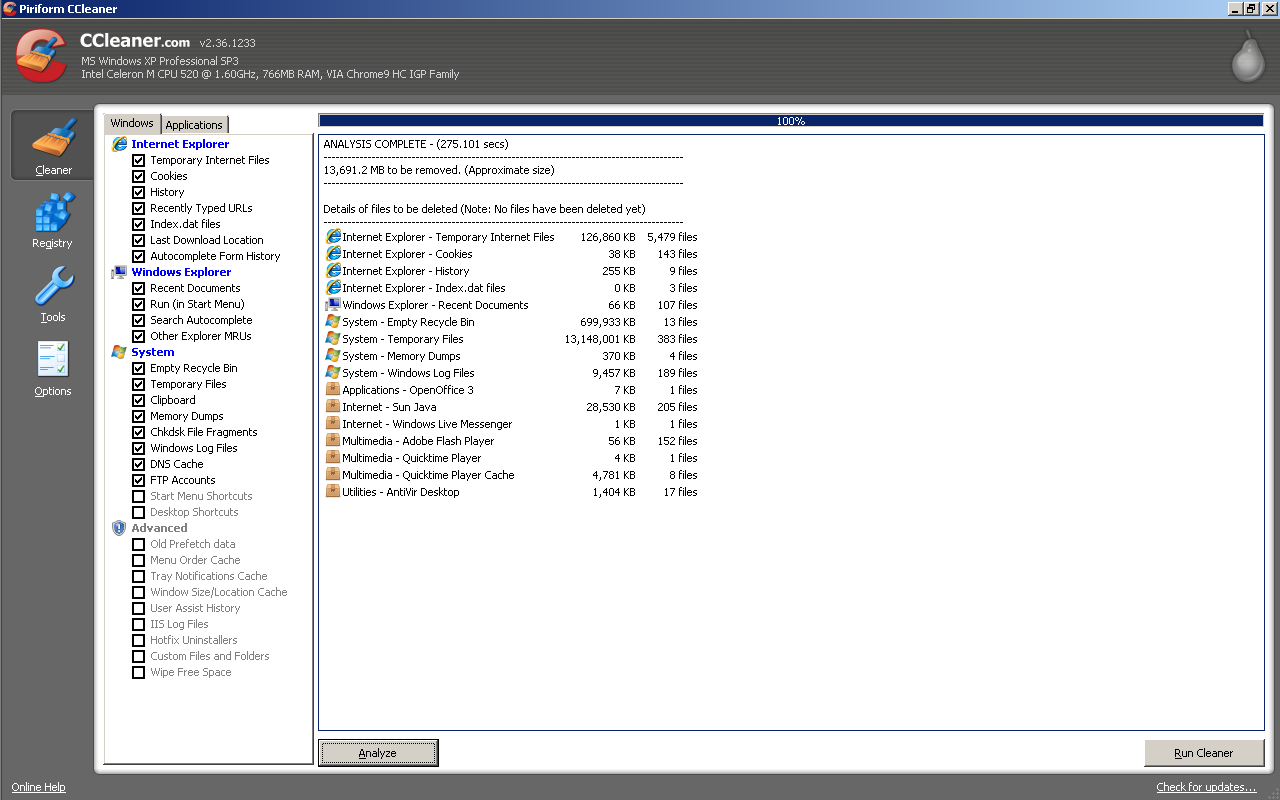

CCleaner – und der PC bleibt sauber

Windows ist ein einfach zu benutzendes Betriebssystem. Es ist weltweit Marktführer. Jedoch gibt es einige Probleme, die sich erst dem versierteren PC-Benutzer offenbaren. Programme werden meist von allen Quellen installiert, ohne dass sie groß nachgeprüft werden. Schlecht geschriebene (De)-Installationsroutinen oder unerfahrene Benutzer kreieren so ihre eigene Höllenmaschine. Um solche unordentlichen Systeme wie in Schwung zu bringen (oder es gar nicht so weit kommen zu lassen), hat jeder Benutzer so seine eigenen Tools.

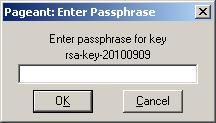

SSH-Benutzer-Identitäten in der PuTTY-Suite

Im letzten Artikel wurde beschrieben, wie man seine SSH-Sessions sichern kann. Somit werden die Verbindungen nicht nur durch ein einziges symmetrisches Passwort geschützt, sondern durch asymmetrische Verschlüsselung mit Authentifizierungsdateien. Das ist alles schön und gut, aber was ist mit den Windows-Benutzern? Damit auch „Windowser“ auf ihre Kosten kommen, heute die zweite Version des Artikels.

Sicherheit: SSH-Benutzer-Identitäten

Ich selbst bin eine Person, die täglich mehrmals das SSH-Protokoll benutzt. Ob unter Linux mit dem openssh-Paket oder unter Windows mit PuTTY oder anderen Programmen. SSH (was übrigens für secure shell steht) ist verschlüsselt und damit sicher und telnet und ähnlichen Protokollen, die Benutzernamen, Passwörter und sogar den ganzen Inhalt unveschlüsselt übertragen, vorzuziehen. Nun ist es ein universelles Gesetz der Sicherheit, dass eine Kette nur so stark ist wie ihr schwächstes Glied – und das ist meistens der Benutzer. Dieser Artikel erfordert ein wenig Wissen im Umgang mit Linux, jedoch nicht sehr viel. Er soll außerdem mehr Denkanreize als fertige Lösungen geben, da nur ein angepasstes Sicherheitssystem ein gutes ist.