Wir sortieren jeden Tag. Mehr oder weniger bewusst bewerten wir so Preise, Produkte, wirtschaftliche Zahlen, Schulnoten und vieles mehr. Auch dafür gibt es ein Unix-Tool, das auf den simplen und doch markanten Namen sort hört. Wie immer handelt es sich hier um ein Tool, das nur eine einzige Aufgabe übernimmt, aber das fast unschlagbar gut. Es gibt viele Optionen, die das Sortieren und die damit verbundenen Aufgaben schnell und meist ohne Stress erledigen können. Wollt ihr mehr wissen? Dann lest weiter!

Stefan

Stefan

Unix-Tools 2: head & tail

Unix und Linux bieten viele kleine Werkzeuge, die genau eine einzige Aufgabe bewältigen – dafür aber hervorragend. Die zwei Tools die heute vorgestellt werden, geben den Anfang bzw. das Ende einer Datei aus. Sie haben zwar nur wenige Optionen, dafür aber einige, die beim debuggen wirklich von Interesse sein können. Lasst euch also überraschen was man mit head und tail alles anstellen kann.

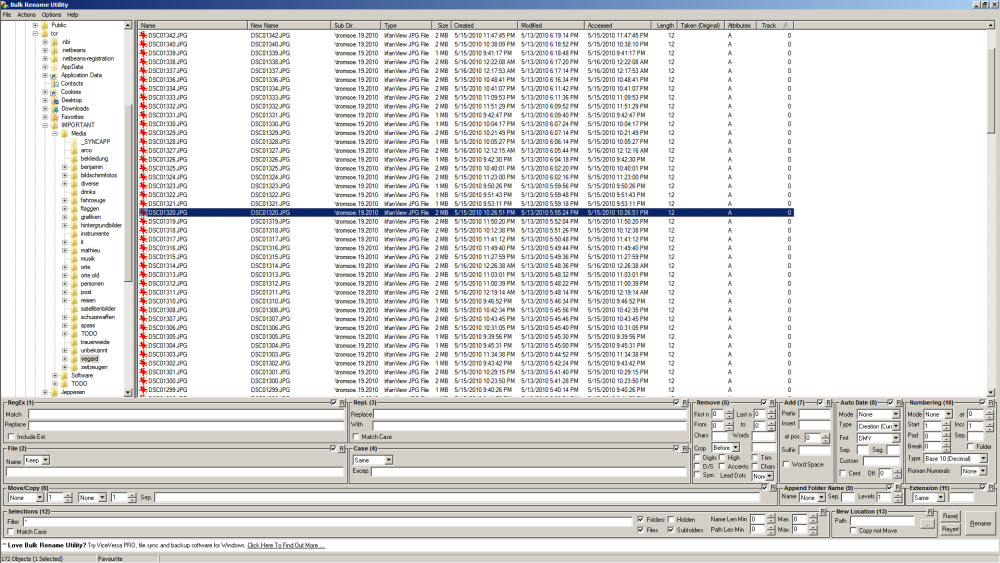

Bulk Rename Utility – Umbenennen, aber bitte schnell!

Wer kennt das nicht? Man hat gerade die neuesten Bilder von der Digitalkamera überspielt und möchte sie alle umbenennen, oder die ganzen Dokumente in ein einheitliches Format bringen. Die Linux-Freaks installieren cygwin und machen das auf die Schnelle mit einem kleinen Skript, andere wiederum werden sich Minute für Minute die Finger wundklicken. Das muss nicht sein, denn es gibt gute Programme, um viele Dateien schnell, einfach und verlässlich umzubenennen. In diesem Artikel werfen wir einen Blick auf Bulk Rename Utility, das in C++ geschrieben ist und deshalb superschnelle 1000 Dateien pro Sekunde umbenennen kann.

Unix-Tools 1: cut

Ich werde euch in dieser Reihe jeden Dienstag eine kleine Einführung in bekannte, unbekannte, einfache und schwierige Unix-Tools geben. Den Anfang macht cut (dt. schneiden) welches zu den Text verarbeitenden Programmen gehört. Um etwas genauer zu sein: es zerschneidet den Text anhand von so genannten Delimiters (dt. Trennzeichen). Das sind einfache Zeichen die zwischen den gewünschten Wörtern stehen. Genug mit der Theorie, hier ein paar Beispiele. Ein typischer Anwendungsbereich ist die Passwort-Datei unter Linux /etc/passwd. Ich habe meine (aus mir unerklärlichen Gründen ;)) kaputte Datei in ein beliebiges Verzeichnis kopiert um damit arbeiten zu können.

Wondershare Time Freeze – System Protection

Gestern wurde in einem Blog eine hübsche Software vorgestellt und diese möchte ich euch nicht vorenthalten. Das Programm nennt sich Wondershare Time Freeze. Mit diesem Programm ist es möglich, dass ihr mehr oder weniger im laufenden Betrieb ein virtuelles System von eurem Windows erzeugen könnt. Wenn man jetzt die System Protection einschaltet, werden nach einem Systemstart alle Dateien, welche man nach dem Einschalten der Protection erstellt oder geändert hat, wieder auf ihren Urzustand zurückgesetzt. Das ist in etwa so wie die Snapshot-Funktion bei der VMWare, bei der man den aktuellen Zustand des Systems speichern und dieses dann wieder auf den Zustand zurücksetzen kann.

Fakten über die Entstehungsgeschichte von Google

Wenn man vor mehr als 10 Jahren die Allgemeinheit nach Google gefragt hätte, wüsste bestimmt der Großteil der Befragten nicht, wer oder was Google sein sollte. Aber innerhalb von ein paar Jahren ist Google zu einem Internetgiganten geworden und so gut wie jeder weiß, wer Google ist, oder benutzt die Suchmaschine sogar meistens täglich. Das Wort „googeln“ findet man jetzt sogar im Duden, und nicht viele Firmen können von sich behaupten, dass über sie etwas im Duden veröffentlicht wird.

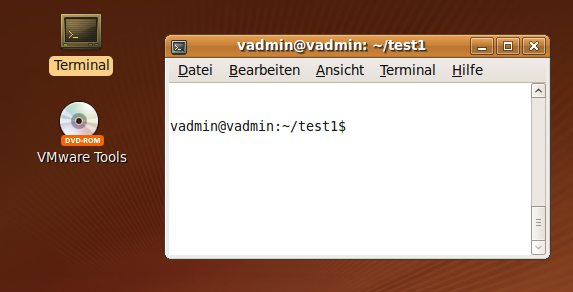

Linux 6: Standard Ein- und Ausgabekanäle

In dem letzten Linux-Artikel hatte ich darüber berichtet, wie man Dateien bearbeiten und packen kann. Wenn man jetzt eine Datei mit dem Befehl nano oder less anzeigen lässt, wird einem der Dateiinhalt auf dem Bildschirm ausgegeben. Das ist, denke ich, jedem klar und auch nichts wirklich Besonderes, denn man kennt es von Windows ja auch schon: Wenn ich eine Textdatei z. B. mit dem Editor öffne, bekomme ich den Inhalt angezeigt.

In diesem Artikel möchte ich aber auf die 3 Standard Ein / Ausgabekanäle (Streams) einer Shell eingehen.

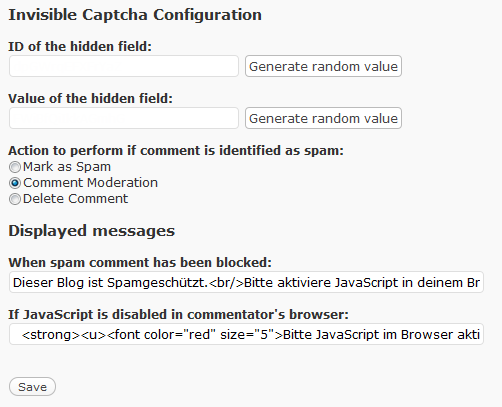

Vor Kommentarspam schützen mit Invisible Captcha

Als Blogger hat man ja oft mit lästigem Kommentarspam zu kämpfen. Jeden Tag kommen viele automatisch abgesendete Kommentare, welche meistens viele Links von irgendwelchen Spamern enthalten. Es gibt verschiedene Möglichkeiten, wie man sich vor diesen Spamkommentaren schützen kann. Entweder man benutzt dafür Plug-ins, welche die Kommentare analysieren und dann den Kommentar als Spam oder „normalen“ Kommentar ansehen. Oder sonst gibt es auch noch die Möglichkeit, welche ich in diesem Artikel beschrieben habe, dass man ein Captcha bei seinem WordPress einbauen kann.

Das neue iPhone 4G von Apple

Die Gerüchteküche brodelt, jeder weiß ein wenig davon, doch was ist wahr und was nicht? Worum es geht? Natürlich um das neue iPhone 4 G von Apple. Ausschlaggebend für die vielen Gerüchte ist der Artikel des Wall Street Journals (WSJ), in dem von einem neuen iPhone die Rede ist. Verschiedene Blogs wie auch Mobilefacts.de haben bereits die Spekulationen aufgegriffen und ich beabsichtige, euch in nichts nachzustehen.

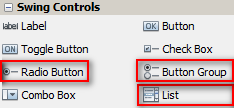

Java Radio Button, Button Group und List

Beim Programmieren muss es oft verschiedene Auswahlfelder geben. Sei es bei einer Registrierung, bei der ausgewählt werden muss, ob die Person männlich oder weiblich ist. Hier sollte jeweils nur eine Auswahl möglich sein. In einem anderen Programm soll ein User beispielsweise auch eine Stückzahl aus einer Liste auswählen können. In diesem Artikel zeige ich euch, wie ihr diese Radiobuttons und Listen in euren Java-Programmen verwenden könnt.

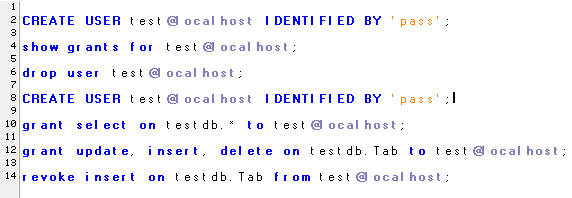

MYSQL Zugriffsrechtesystem

Wie man sich schon denken kann, gibt es bei den MySQL-Datenbanken ein Rechtesystem. Damit kann geregelt werden, dass nicht jeder alle Daten sehen bzw. ändern oder löschen darf. Das Zugriffssystem von MySQL ist in zwei Stufen unterteilt. Die erste Zugriffsstufe prüft, ob ein Benutzer überhaupt mit MySQL kommunizieren darf. In der zweiten Zugriffsstufe wird geregelt, welche Befehle ein Benutzer bei welcher Datenbank, Tabelle und Spalte ausführen darf.

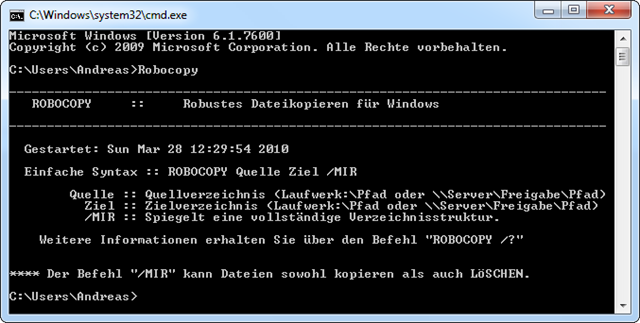

Robocopy – kostenlose Backuplösung von Microsoft

Ich hatte ja schon in dem Artikel über das Backupen mit XXCopy geschrieben, wie wichtig Backups sind und wie man diese mit dem Programm XXCopy machen kann. Ein regelmäßiges Backup ist etwas sehr Wichtiges und man sollte nicht immer denken: ja ich mache irgendwann später mal ein Backup. Denn später könnte es vielleicht schon zu spät sein, entweder raucht die Festplatte ab oder ein Virus zerstört den Großteil der Daten, welche sich auf der Festplatte befinden.

Artisteer – Templates ohne Designkenntnisse erstellen

Wenn man einen Blog oder eine Webseite erstellen möchte, ist meistens eine der ersten Fragen: Wo bekomme ich für dieses Thema ein passendes Design her? Eine Möglichkeit wäre natürlich, dass man sich ein Design exklusiv von einem Designer erstellen lässt, aber oft übersteigt, das das Budget, welches einem für das jeweilige Projekt zur Verfügung steht.

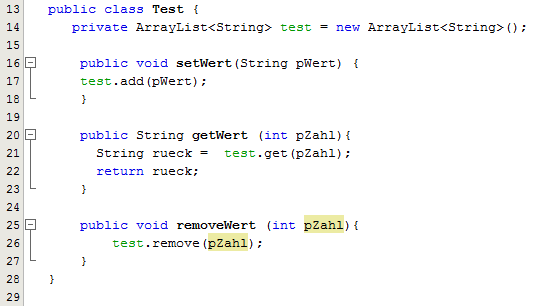

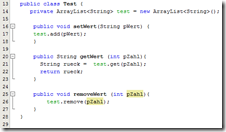

Java Arraylist – Dynamische Arrays

In diesem Artikel werde ich euch die ArrayList etwas näherbringen. Ich hatte ja sowohl in verschiedenen Java-Artikeln als auch in einem Artikel zu der Powershell über die Arrays geschrieben. Aber der Nachteil bei diesen Arrays ist, dass die Größe beim Anlegen angegeben werden muss und diese dann nicht mehr geändert werden kann. Wenn man also erst im Nachhinein merkt, dass man eigentlich ein größeres Array benötigen würde, hat man Pech gehabt.

In diesem Artikel werde ich euch die ArrayList etwas näherbringen. Ich hatte ja sowohl in verschiedenen Java-Artikeln als auch in einem Artikel zu der Powershell über die Arrays geschrieben. Aber der Nachteil bei diesen Arrays ist, dass die Größe beim Anlegen angegeben werden muss und diese dann nicht mehr geändert werden kann. Wenn man also erst im Nachhinein merkt, dass man eigentlich ein größeres Array benötigen würde, hat man Pech gehabt.

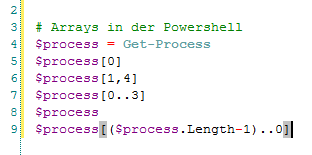

Powershell 6: Ausgabe von gezielten Elementen mittels des Arrays

Mit der Powershell ist es ja sehr einfach, sich Werte ausgeben zu lassen, welche sich über mehrere Zeilen erstrecken. In dem 4. Tutorial zur Powershell hatte ich ja bereits auf den Befehl get-process hingewiesen. Bei diesem Befehl geschieht die Ausgabe der Befehle in einem Array. Jeder Ausgabezeile ist ein eigenes Element, welches angesprochen werden kann.